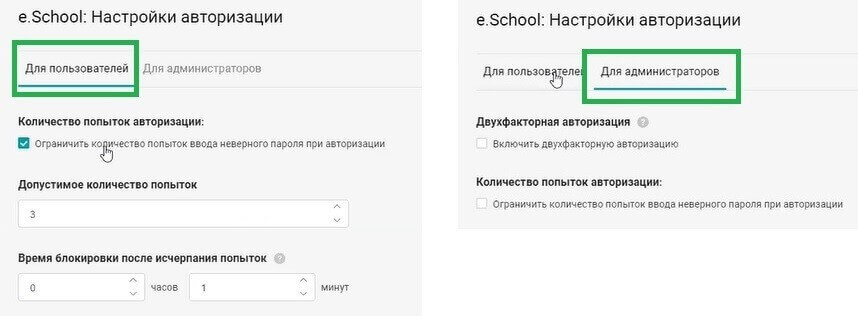

Первая и самая важная — это настройка авторизации: можно настроить ограниченное количество попыток ввода неверного пароля и время автоматической блокировки учётной записи после исчерпывания всех попыток авторизации для пользователя и администратора.

При необходимости, после исчерпания попыток авторизации, пользователя и администратора можно разблокировать вручную. Это частое требование службы безопасности, чтобы исключить вероятность подбора пароля для сторонней учётной записи.

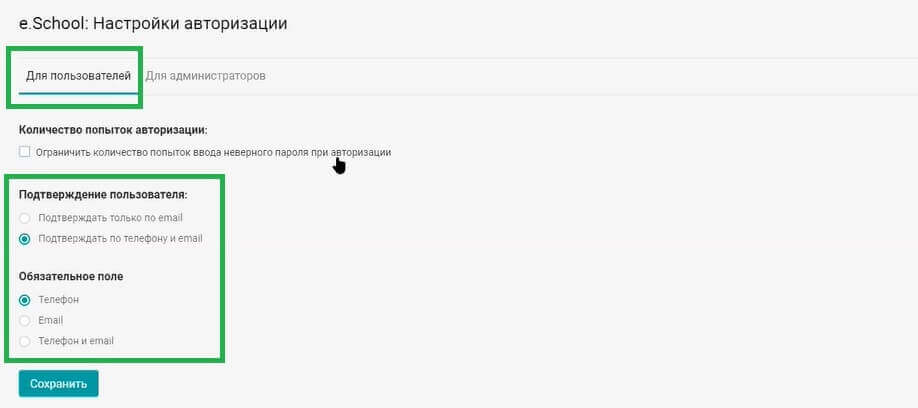

Также есть настройка верификации сотрудника — по какому из признаков мы его верифицируем при входе (один из вариантов должен быть обязательно заполнен):

- по телефону и email,

- только по email,

- только по телефону.

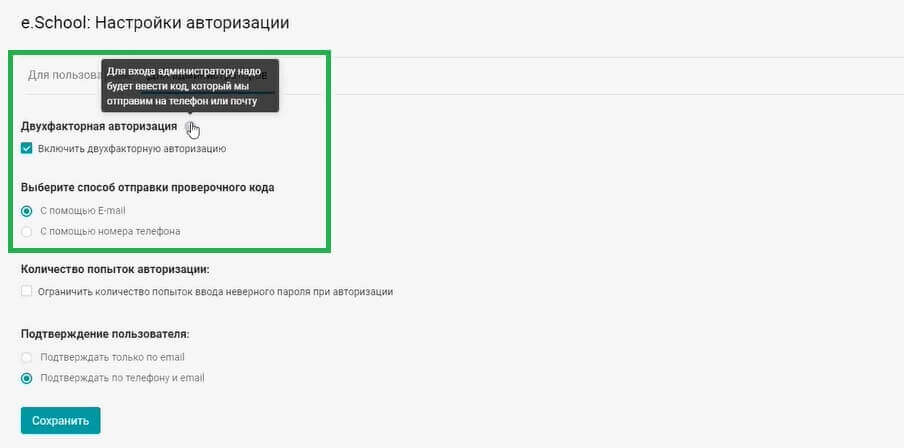

При установке двухфакторной авторизации администратора система, помимо логина и пароля, потребует ввод проверочного кода, отправленного на e-mail или номер телефона каждый раз при входе.

По умолчанию двухфакторная авторизация администратора выключена, проверочный код приходит только один раз — когда сбрасывается пароль.

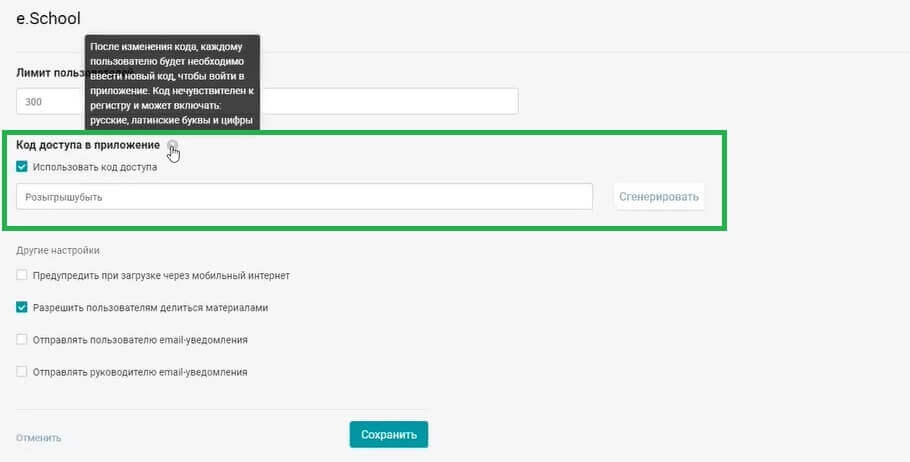

В пользовательских настройках можно активировать поле “Использовать код доступа”, который все пользователи должны будут ввести для входа в приложение.

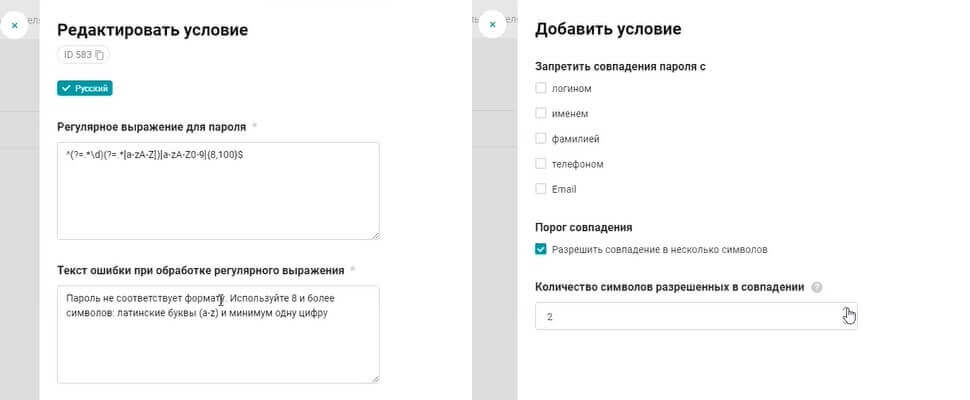

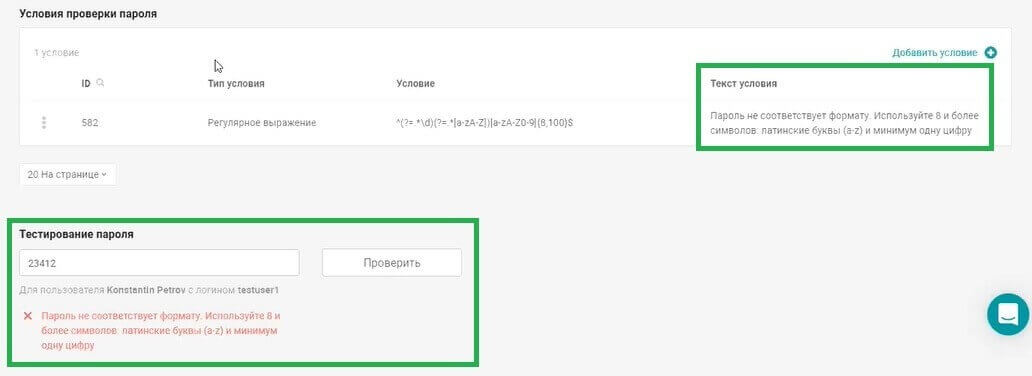

Есть возможность настроить требования к составу пароля пользователя (то есть задать условия проверки пароля).

Регулярное выражение — это такой набор условий, который позволяет создать ограничения на уровне длины и формата пароля (какие будут использоваться буквы и символы, нужны ли цифры). Требования к формату пароля наша техподдержка настраивает под требования клиента.

Вместе с этим можно настроить запрет совпадения пароля с какими-то значениями в системе. Для пользователя это: логин, имя, фамилия, телефон и e-mail. Либо можно разрешить частичное совпадение, например: два символа подряд совпадения из телефона. Для администраторов те же настройки, за исключением имени и фамилии.

Также у администратора есть возможность протестировать настроенный по заданным условиям пароль.

Администраторы на стороне клиента заводятся в систему только нами, они не видят других администраторов, их пароль не отображается в явном виде, у нас хранится только хэш пароля.

В пользовательской части пароль также у нас не отображается.

Восстановление пароля происходит по заранее введённым и подтвержденным администратором данным (обязательное поле), что исключает неавторизованное попадание в систему. Для восстановления пароля приходит СМС на зарегистрированный номер, либо ссылка на e-mail, действующие определенный период времени. Также есть дополнение к настройкам, где для сброса пароля будет требоваться действующий пароль, что необходимо для компаний с общими корпоративными планшетами/ноутбуками/ПК (например, в торговой точке или на складе).

Система один раз в час проверяет активность пользователя и, если пользователь неактивен, “выбрасывает” его. Попасть назад (а также сменить пароль) возможно, только указав текущий пароль. Даже если стоит отметка “Запомнить меня”, другой пользователь сможет войти в аккаунт, но украсть его (сменить номер телефона или e-mail) у него не получится.

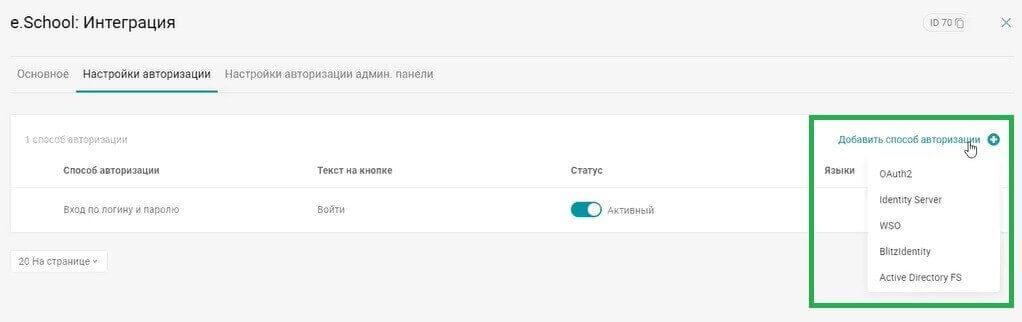

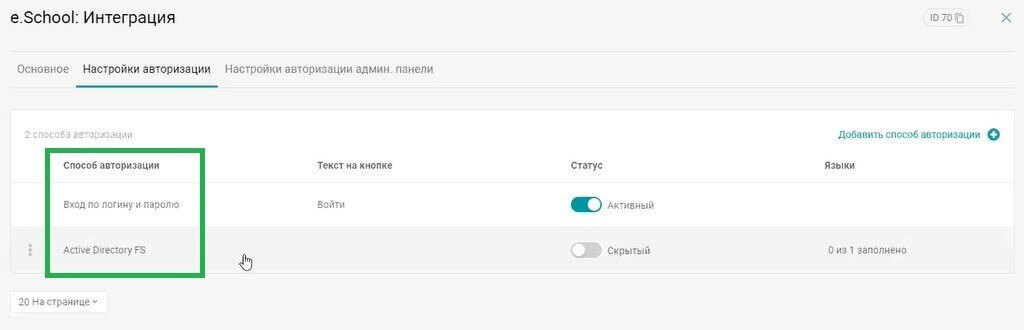

Мы можем настроить параметры авторизации как для пользователя, так и для администратора не только по логину и паролю, но и делегировать авторизацию сторонней системе клиента.

Сейчас есть несколько совместимых серверов, некоторые кастомные, некоторые стандартные, например Active Directory FS, надстройка к стандартному Active Directory. Если клиент её использует, мы запрашиваем параметры для подключения к сервису, и при запуске пользователем нашего приложения он будет видеть кнопку “Войти через Active Directory” (название кнопки может быть любым).

После нажатия этой кнопки произойдёт переадресация в систему авторизации клиента, где проходит проверка пользователя, и система возвращает нам информацию об авторизации сотрудника для последующего доступа к платформе.

Для удобства можно включить несколько способов авторизации, например, разные для внешних и внутренних сотрудников. Внешние заходят по логину и паролю, а внутренние могут использовать, к примеру, Active Directory.

По запросу клиента можно подключить дополнительные OAuth2 совместимые сервера, что очень удобно для крупных компаний, которые используют размещение у себя в контуре, т.к. такая система чаще всего у них уже есть.

Отдельно настраивается вход в административную панель.

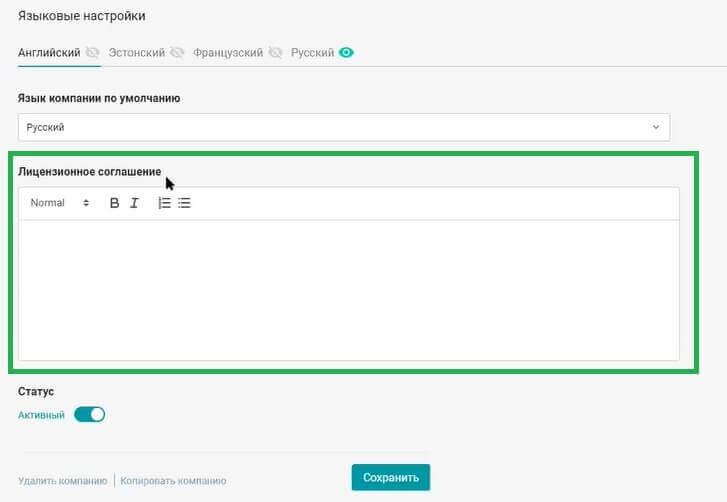

Ещё в настройках можно отобразить лицензионное соглашение, которое необходимо будет принять при входе в приложение в первый раз,

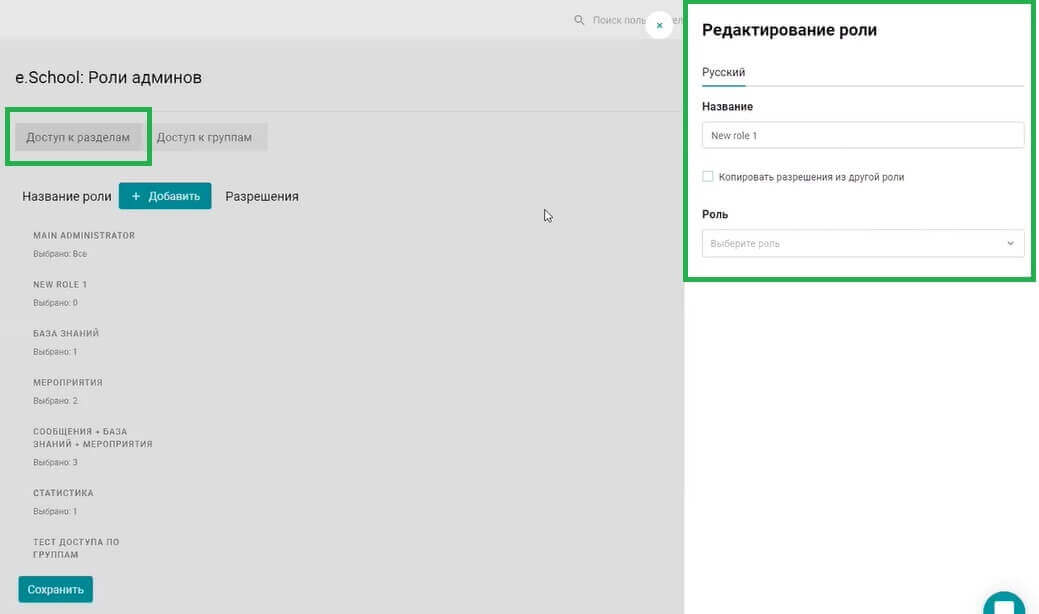

разграничить роли администраторов по модулям,

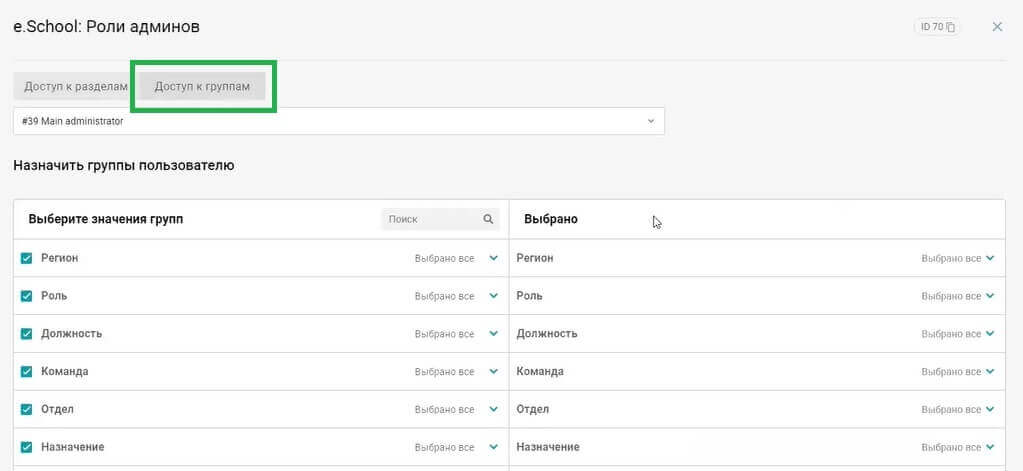

в том числе доступ к группам, чтобы был виден модуль статистики для определённой группы пользователей.

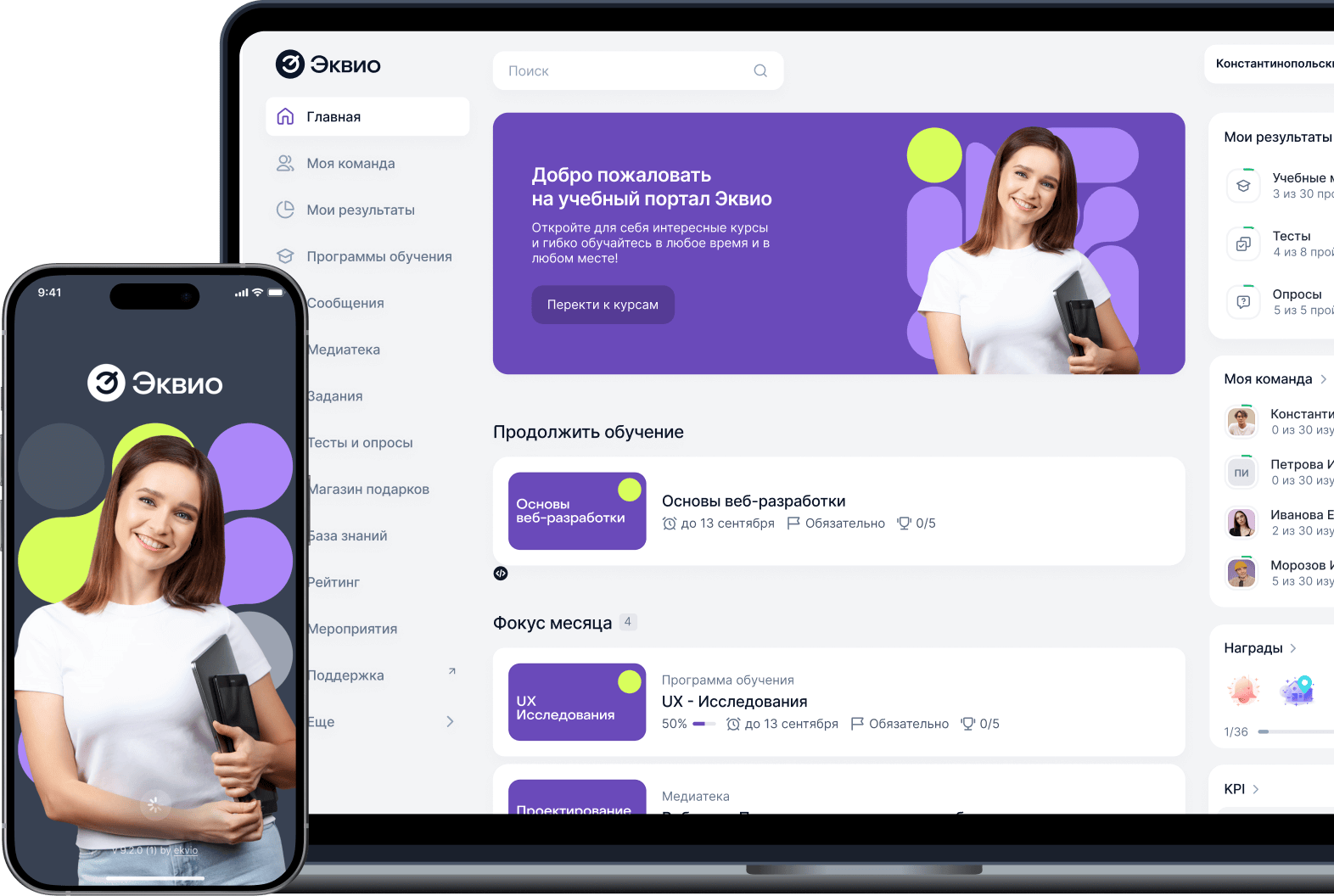

Это был краткий обзор настроек безопасности платформы Эквио для пользователей и администраторов. Также вы можете ознакомиться с обзором ИТ- и ИБ-безопасности нашей платформы.

Полнофункциональная версия

Если вы уже текущий клиент, пожалуйста,

Если вы уже текущий клиент, пожалуйста,

Если вы уже текущий клиент, пожалуйста, напишите на

Если вы уже текущий клиент, пожалуйста, напишите на